Saber como identificar phishing por e-mail é a habilidade de segurança digital mais importante que qualquer pessoa ou empresa pode desenvolver hoje. O phishing é o vetor de ataque mais comum em incidentes de segurança globalmente, segundo o relatório DBIR da Verizon — e no Brasil, o CERT.br registra páginas falsas usadas nesse tipo de golpe mensalmente, o que indica escala permanente do problema.

Este guia cobre como os ataques funcionam, como identificar um e-mail falso e quais medidas concretas adotar para manter sua conta segura.

O que é phishing e por que o e-mail é o principal canal

Phishing é uma técnica de engenharia social em que o atacante se passa por uma entidade confiável para convencer a vitima a clicar em um link, abrir um arquivo ou fornecer dados pessoais. O e-mail é o canal preferido pelos golpistas por razões diretas:

- Barato e fácil de falsificar

- Escala para milhões de pessoas simultaneamente

- Pode ser personalizado com o nome da vítima e dados reais para parecer legítimo

- Grande parte das pessoas ainda não identifica um e-mail malicioso com segurança

Segundo o DBIR 2024 da Verizon, o tempo mediano para um usuário clicar em um link malicioso após abrir o e-mail é de apenas 21 segundos, e mais 28 segundos para inserir as credenciais. Ou seja: um ataque bem executado se completa em menos de 60 segundos. Os dados brasileiros seguem o mesmo padrão: o CERT.br monitora mensalmente as páginas falsas utilizadas em tentativas de phishing no Brasil, com volume consistente ao longo dos anos em setores como bancos, e-commerce e serviços de webmail.

Como identificar phishing por e-mail: sinais que você precisa reconhecer

Antes de agir, examine o e-mail com atenção. Os golpes mais sofisticados imitam comunicações legítimas, mas quase sempre deixam rastros visíveis.

Verifique o remetente com atenção

O nome que aparece pode ser “Banco do Brasil” ou “Netflix”, mas o endereço de e-mail real é o que importa. Clique no nome do remetente para ver o endereço completo. Exemplos comuns de falsificação:

- seguranca@banco-do-brasil.com.br.servico.net — o domínio real começa depois da última barra

- noreply@netfl1x.com — troca sutil de letras

- atendimento@bradesco-digital.info — domínio genérico que não pertence ao banco

Regra prática: o domínio após o @ deve ser exatamente o domínio oficial da empresa. Qualquer variação é suspeita.

Desconfie de urgência e ameaças

Frases como “sua conta será bloqueada em 24 horas”, “ação imediata necessária” ou “você foi selecionado para receber um prêmio” são técnicas clássicas para fazer você agir sem pensar. E-mails legítimos raramente exigem ação imediata com consequências graves.

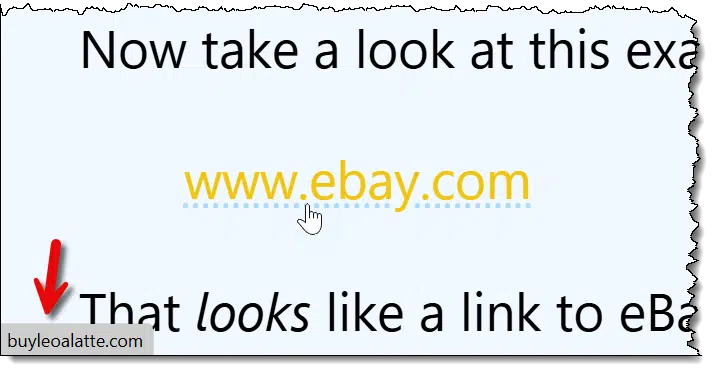

Passe o mouse sobre os links antes de clicar

Antes de clicar em qualquer link, passe o cursor do mouse sobre ele sem clicar. O endereço real de destino aparece no canto inferior da tela. Se o endereço não corresponde ao site oficial da empresa, não clique.

Cuidado com anexos inesperados

Arquivos .exe, .zip, .doc com macros habilitadas e .pdf com links embutidos são vetores frequentes de instalação de malware. Não abra anexos de remetentes desconhecidos ou que você não estava esperando, mesmo que o nome do remetente pareça familiar.

Erros de português e formatação estranha

Muitos e-mails de phishing são traduzidos automaticamente e apresentam erros gramaticais, formatação inconsistente ou logotipos levemente distorcidos. Empresas sérias têm comunicações revisadas. Se algo parecer “fora do lugar”, provavelmente está.

7 medidas práticas para proteger sua conta de e-mail

Identificar um e-mail suspeito é a primeira linha de defesa. Mas existem medidas estruturais que tornam sua conta muito mais difícil de ser comprometida, mesmo que você eventualmente clique em algo errado.

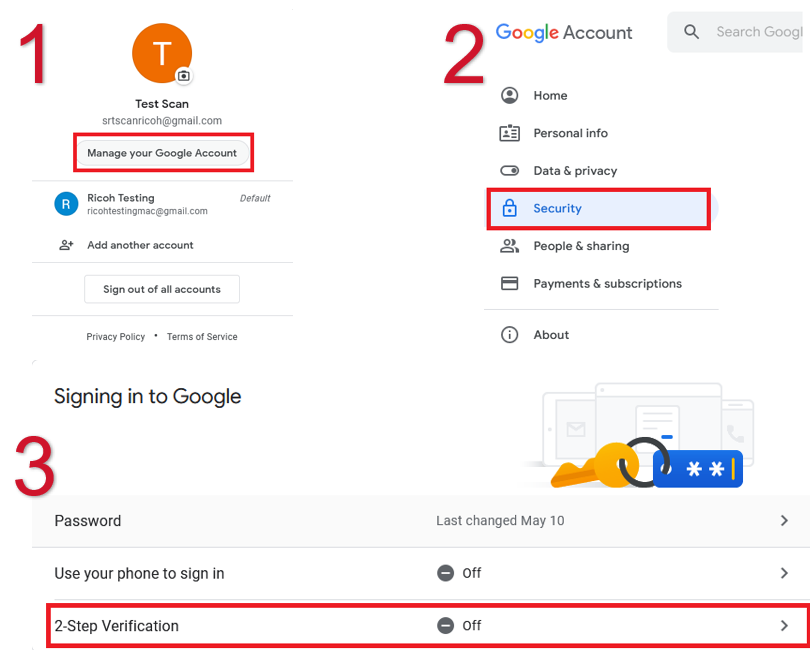

1. Ative a autenticação de dois fatores (2FA)

A autenticação de dois fatores é a medida de maior impacto que você pode adotar agora. Com ela ativada, mesmo que alguém descubra sua senha, não conseguirá acessar sua conta sem o segundo fator — geralmente um código gerado por aplicativo ou confirmado por biometria.

Como ativar:

- Gmail: Configurações > Segurança > Verificação em duas etapas

- Outlook: Conta > Segurança > Verificação em duas etapas

- Yahoo Mail: Segurança da conta > Verificação em dois passos

Prefira aplicativos autenticadores como Google Authenticator ou Authy em vez do SMS, que pode ser interceptado via SIM swap.

2. Use uma senha forte e exclusiva

Sua senha de e-mail não deve ser usada em nenhum outro serviço. Uma senha comprometida em um site qualquer pode dar acesso à sua caixa de entrada e, a partir dela, ao reset de senha de todos os serviços vinculados ao e-mail.

Critérios para uma senha forte:

- Mínimo de 14 caracteres

- Combinação de letras maiúsculas, minúsculas, números e símbolos

- Sem palavras do dicionário, datas de nascimento ou nomes

Use um gerenciador de senhas como Bitwarden, 1Password ou o gerenciador nativo do Google ou Apple. Essas ferramentas geram e armazenam senhas fortes sem que você precise memorizá-las.

3. Revise os acessos autorizados à sua conta

Acesse as configurações de segurança do seu provedor e verifique quais aplicativos e dispositivos têm acesso à sua conta. Revogue acessos que você não reconhece ou não usa mais.

No Gmail: Minha conta > Segurança > Aplicativos com acesso à conta.

4. Nunca insira sua senha em páginas abertas por links de e-mail

Se um e-mail pede que você clique em um link para confirmar dados ou atualizar sua senha, não use esse link. Abra o navegador manualmente e acesse o site digitando o endereço diretamente. Desta forma você garante que está no site oficial, não em uma cópia falsa.

5. Mantenha o sistema e o cliente de e-mail atualizados

Vulnerabilidades conhecidas em sistemas operacionais e aplicativos de e-mail são exploradas ativamente. Manter tudo atualizado garante que os patches de segurança estejam aplicados antes que possam ser explorados. Habilite as atualizações automáticas sempre que possível.

6. Cuidado com redes Wi-Fi públicas

Acessar seu e-mail em uma rede pública sem proteção expõe seu tráfego a interceptação. Se precisar usar Wi-Fi público, utilize uma VPN confiável para criptografar a conexão.

7. Monitore as atividades de login da sua conta

A maioria dos provedores registra o histórico de acessos com datas, horários e localizações. Revise periodicamente. Se identificar um acesso desconhecido, troque a senha imediatamente e revogue todos os dispositivos conectados.

O que fazer se você cair em um golpe

Se você clicou em um link suspeito ou forneceu suas credenciais em um site falso, velocidade de resposta é o que define o impacto. Siga esta sequência:

- Troque sua senha imediatamente — acesse o e-mail pelo site oficial, não pelo link recebido.

- Ative ou verifique o 2FA — para impedir que o atacante mantenha acesso mesmo com a senha antiga.

- Revogue todos os acessos ativos — force o logout em todos os dispositivos conectados.

- Verifique as regras de encaminhamento — golpistas frequentemente configuram encaminhamento automático para continuar recebendo seus e-mails após a troca de senha. Certifique-se de que não há regras desconhecidas ativas.

- Notifique os serviços vinculados — se o e-mail comprometido está vinculado a contas bancárias, redes sociais ou serviços críticos, notifique esses serviços e altere também as senhas associadas.

- Registre um boletim de ocorrência — especialmente se houve prejuízo financeiro. No Brasil, golpes digitais podem ser registrados na delegacia de crimes cibernéticos do seu estado.

Segurança de e-mail no ambiente corporativo

Para empresas, o risco de phishing é amplificado. Um único colaborador que clica em um link malicioso pode comprometer toda a rede corporativa, expor dados de clientes e gerar responsabilidades legais, especialmente sob a LGPD.

Medidas adicionais para organizações:

- Treinamento contínuo da equipe sobre identificação de e-mails suspeitos

- Filtros de e-mail com autenticação de domínio (SPF, DKIM, DMARC) para bloquear e-mails falsificados

- Política de senha e 2FA obrigatório para todos os colaboradores

- Simulações de phishing para testar e educar sem risco real

- Plano de resposta a incidentes para agir rapidamente em caso de comprometimento

Um colaborador comprometido é a porta de entrada mais comum para ataques corporativos. A El Canary® da suporte para organizações na implementação dessas medidas como parte de uma estratégia estruturada de segurança da informação. Conheça o El Canary Operations, serviço de operações contínuas que inclui gestão de vulnerabilidades e conscientização de equipes.