CISO como um Serviço: como a terceirização da segurança cibernética está beneficiando empresas em todo mundo.

Introdução

A segurança cibernética tem sido mais crucial do que nunca. Empresas de todos os tamanhos estão sob constante ameaça de ataques cibernéticos, tornando imperativo ter uma estratégia robusta de segurança. No entanto, manter uma liderança dedicada em segurança cibernética internamente pode ser caro e desafiador. É aqui que o conceito de "CISO como um serviço" entra em jogo.

O que é CISO (Chief Information Security Officer)?

O CISO ou Chief Information Security Officer, é o executivo responsável por criar e manter a estratégia de segurança da informação em uma organização. Este profissional é encarregado de garantir que todos os sistemas e políticas de segurança estejam alinhados com os objetivos de negócios da empresa e com as ameaças cibernéticas.

Quais os desafios de ter um CISO experiente internamente?

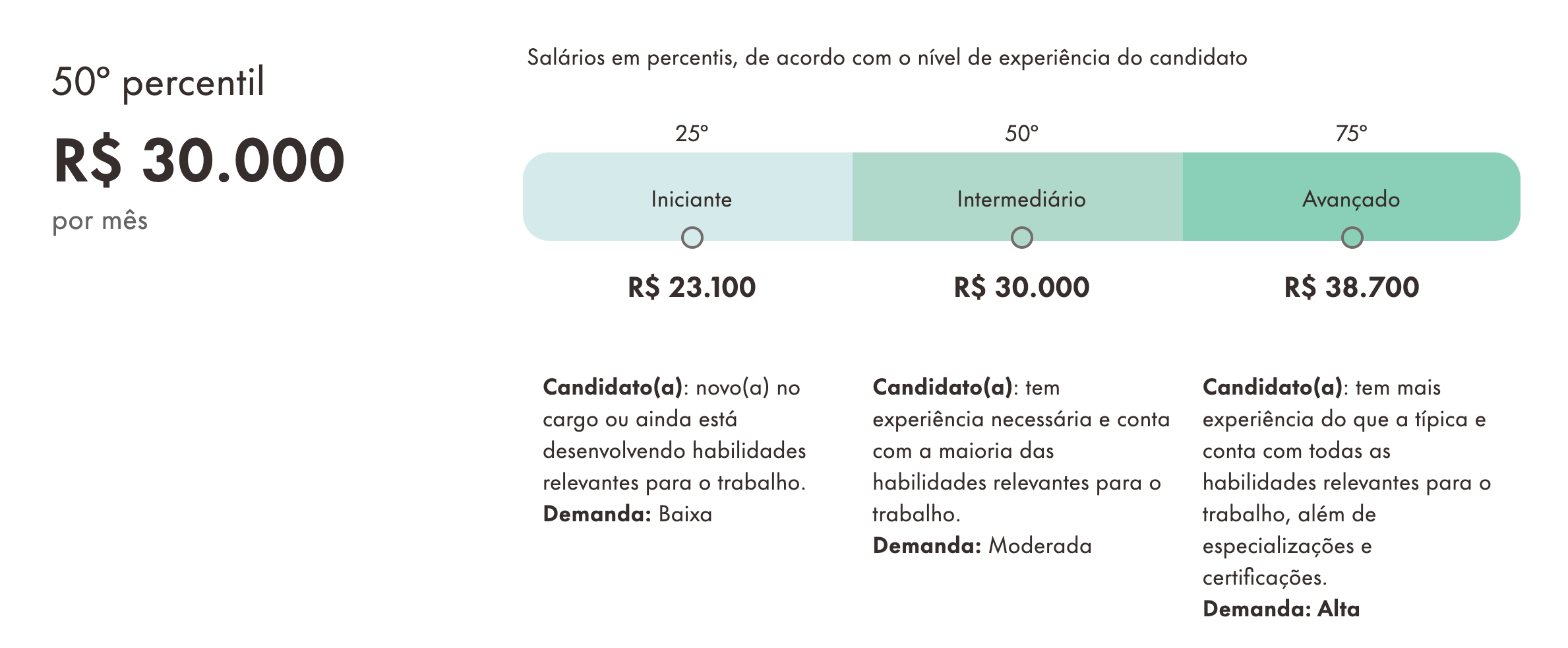

Salário médio CISO no Brasil

Fonte: Robert Ralf (Guia Salarial 2023)

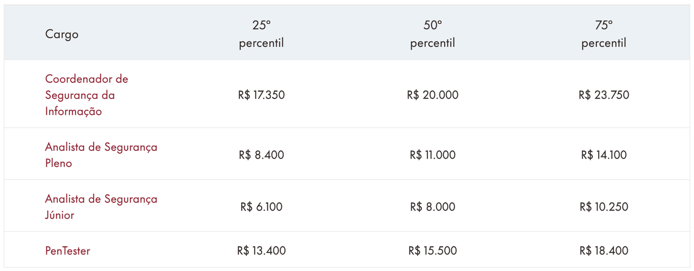

Cargos Relacionados

Primeiramente, precisamos entender um CISO precisa de uma equipe responsável por implementar e monitorar as estratégias planejadas para a organização. Manter uma equipe interna dedicada à segurança cibernética pode ser uma proposta cara. Vamos detalhar os custos associados:

-

Salários e Benefícios: Um CISO interno liderando uma equipe de especialistas, especialmente em grandes corporações ou em setores altamente regulamentados, pode comandar salários significativos. Além disso, os benefícios, como seguro saúde, aposentadoria e bônus, podem aumentar ainda mais esses custos.

-

Capacitação: A segurança cibernética é um campo em constante evolução. Para garantir que sua equipe esteja atualizada com as últimas ameaças e soluções, é essencial investir regularmente em capacitação. Isso pode incluir cursos, certificações e seminários, que muitas vezes têm custos elevados.

-

Tecnologia: Uma equipe interna requer infraestrutura de TI robusta. Isso inclui equipamentos de uso corporativo, licenças de software e outras ferramentas especializadas. O investimento inicial e os custos de manutenção podem ser substanciais.

-

Licenças de Software: Softwares de segurança de ponta muitas vezes vêm com licenças caras que precisam ser renovadas regularmente. Além disso, à medida que a empresa cresce, pode ser necessário adquirir licenças adicionais ou atualizar para pacotes mais abrangentes.

-

Impostos e Encargos Trabalhistas: Contratar pessoal adicional significa lidar com encargos trabalhistas adicionais. Dependendo da jurisdição, isso pode incluir impostos sobre salários, contribuições para a seguridade social, entre outros.

Rotina de um CISO

O dia a dia de um CISO é multifacetado e pode variar dependendo do tamanho e da natureza da organização. No entanto, aqui está uma visão geral do que pode compor o dia típico de um CISO:

-

Revisão de Alertas e Relatórios: Revisar alertas de segurança e relatórios gerados por sistemas de monitoramento para identificar qualquer atividade suspeita ou violações que possam ter ocorrido.

-

Reuniões com a Equipe: Conduzir reuniões diárias ou semanais com a equipe de segurança para discutir questões atuais, revisar incidentes e planejar ações futuras.

- Gestão de Budget - Gerenciar a alocação correta de capital financeiro para soluções e serviços de segurança, garantindo sua distribuição de forma eficiente.

- Relação com fornecedores e parceiros de negócio - Liderar relacionamento com parceiros, fornecedores, fabricantes em geral, que são responsáveis por fornecer serviços ou recursos tecnológicos, garantindo que a qualidade dos serviços esteja de acordo com as obrigações contratuais.

-

Atualizações de Políticas e Procedimentos: Avaliar e atualizar regularmente as políticas e procedimentos de segurança da empresa para garantir que estejam alinhados com as melhores práticas e regulamentações do setor.

-

Liderar projetos de conscientização: Organizar e, às vezes, conduzir sessões de treinamento para a equipe e outros colaboradores da empresa sobre práticas seguras e conscientização sobre ameaças cibernéticas.

-

Gestão de Projetos: Supervisionar projetos de segurança em andamento, como a implementação de novas ferramentas ou sistemas, e garantir que estejam progredindo conforme o planejado.

-

Engajamento com Stakeholders: Interagir regularmente com outros líderes e departamentos da empresa, como TI, legal e recursos humanos, para garantir que a segurança esteja integrada em todas as operações.

-

Avaliação de Riscos: Conduzir ou revisar avaliações de risco para identificar vulnerabilidades e recomendar medidas de mitigação.

-

Pesquisa: Manter-se atualizado sobre as últimas ameaças, vulnerabilidades e tendências em segurança cibernética. Isso pode envolver a leitura de relatórios, blogs, participação em webinars ou conferências.

-

Gestão de Incidentes: Em caso de violação ou incidente de segurança, liderar a resposta, coordenando a investigação, a comunicação e a recuperação.

-

Relatórios Executivos: Preparar e apresentar relatórios para a alta administração ou o conselho sobre o status da segurança da informação, incidentes recentes e recomendações para melhorias.

-

Orçamento: Gerenciar o orçamento de segurança, garantindo que os recursos sejam alocados eficientemente e que os investimentos necessários em tecnologia, treinamento e pessoal sejam feitos.

-

Relações com Fornecedores: Avaliar e negociar com fornecedores de soluções de segurança, garantindo que os produtos e serviços adquiridos atendam às necessidades da organização.

A alta demanda por CISOs experientes

A crescente demanda por serviços de segurança cibernética tem gerado um impacto significativo no mercado de trabalho, especialmente quando se trata de posições de liderança como o Chief Information Security Officer (CISO). A escassez de CISOs qualificados é uma consequência direta de vários fatores inter-relacionados:

-

Crescimento Exponencial das Ameaças Cibernéticas: Com o aumento dos ataques cibernéticos em frequência, sofisticação e impacto, as empresas estão reconhecendo a necessidade de ter profissionais dedicados à segurança. Isso levou a uma demanda sem precedentes por CISOs.

-

Evolução Rápida da Tecnologia: A rápida evolução da tecnologia, incluindo a adoção de IoT, computação em nuvem e inteligência artificial, criou novos desafios de segurança. Isso requer profissionais que não apenas entendam de segurança, mas também dessas tecnologias emergentes.

-

Requisitos de Conformidade e Regulamentação: Novas regulamentações, como o GDPR na Europa e LGPD no Brasil, têm imposto padrões rigorosos para a proteção de dados. Isso aumentou a necessidade de CISOs que entendem não apenas de segurança, mas também do cenário regulatório.

-

Falta de Formação Específica: Embora muitas instituições estejam começando a oferecer cursos e certificações em segurança cibernética, ainda há uma lacuna entre a formação disponível e as habilidades exigidas para um CISO eficaz.

-

Expectativas Elevadas: A posição de CISO não é apenas técnica e é necessário muita capacidade de gestão. Espera-se que esses profissionais tenham habilidades de comunicação, gestão e liderança, além de uma profunda compreensão técnica. Encontrar indivíduos que atendam a todos esses critérios é desafiador.

-

Desgaste Profissional: Dada a natureza de alta pressão do trabalho, muitos CISOs enfrentam burnout. A constante ameaça de ataques, a necessidade de estar sempre disponível e a pressão para proteger os ativos da empresa podem levar a uma alta rotatividade na posição.

-

Competição entre Empresas: Como todas as empresas, independentemente do tamanho ou setor, estão enfrentando riscos cibernéticos, a competição por CISOs qualificados é feroz. Isso tem levado a ofertas salariais elevadas e, em muitos casos, a uma guerra de talentos.

-

Barreira de Entrada: Para se tornar um CISO, é necessário acumular anos de experiência em várias funções de segurança cibernética. Isso cria uma barreira natural de entrada para a posição, limitando o número de candidatos qualificados disponíveis.

Em resposta a essa escassez, muitas empresas estão optando por soluções alternativas, como terceirizar a função de CISO. No entanto, até que a indústria possa acompanhar a demanda por meio de educação e formação, é provável que a escassez de CISOs qualificados continue sendo um desafio.

Por que as empresas estão terceirizando CISOs e equipes inteiras de segurança?

A terceirização do CISO e da equipe de cibersegurança tem se tornado uma opção atraente para muitas empresas, especialmente aquelas que não têm os recursos para manter uma equipe interna dedicada ou que desejam acessar expertise especializada rapidamente. Aqui estão algumas das principais vantagens de terceirizar um CISO e uma equipe de cibersegurança:

-

Economia de Custos: Manter uma equipe interna pode ser caro, considerando salários, benefícios, treinamento e outras despesas associadas. A terceirização pode oferecer acesso a especialistas de alto nível por uma fração do custo de contratação em tempo integral.

-

Acesso a Expertise Especializada: Empresas de cibersegurança terceirizadas geralmente possuem uma ampla gama de especialistas em sua equipe, desde analistas de segurança até especialistas em conformidade. Isso permite que as empresas se beneficiem de um conjunto diversificado de habilidades sem ter que contratar múltiplos especialistas internamente.

-

Flexibilidade e Escalabilidade: À medida que as necessidades de segurança de uma empresa mudam, é mais fácil escalar serviços terceirizados para cima ou para baixo. Isso é especialmente útil para empresas em crescimento ou aquelas que enfrentam demandas sazonais.

-

Atualização Contínua: Empresas terceirizadas estão constantemente atualizando suas habilidades e ferramentas para permanecerem competitivas. Isso significa que os clientes se beneficiam das mais recentes tecnologias e práticas de segurança sem ter que investir em treinamento contínuo.

-

Foco no Core Business: Terceirizar a cibersegurança permite que as empresas se concentrem em suas competências principais, sabendo que a segurança de seus dados e sistemas está nas mãos de especialistas.

-

Resposta Rápida a Incidentes: Empresas especializadas em cibersegurança geralmente têm protocolos estabelecidos para lidar com violações e outros incidentes de segurança, garantindo uma resposta rápida e eficaz.

-

Conformidade e Regulamentação: Manter-se atualizado com as regulamentações de segurança em constante mudança pode ser desafiador. Os provedores terceirizados muitas vezes têm especialistas dedicados à conformidade, garantindo que as empresas atendam a todos os requisitos regulatórios.

-

Redução de Riscos Internos: Ao terceirizar, as empresas podem reduzir os riscos associados a erros internos ou a ameaças internas, já que a equipe terceirizada opera com um grau de separação e objetividade.

-

Acesso a Tecnologias Avançadas: Muitas empresas de cibersegurança terceirizadas têm acesso a ferramentas e tecnologias de ponta que podem ser caras para as empresas adquirirem e manterem por conta própria.

-

Cobertura 24/7: Muitos fornecedores terceirizados oferecem monitoramento e suporte contínuos, garantindo que as ameaças sejam detectadas e tratadas a qualquer hora do dia ou da noite.

Embora a terceirização do CISO e da equipe de cibersegurança ofereça muitas vantagens, é essencial que as empresas escolham parceiros confiáveis e estabeleçam acordos claros para garantir a segurança e a privacidade de seus dados.

O escritório de projetos segurança da El Canary fornece acesso à todos os serviços de forma contínua e planejada:

- KPIs e Estratégias de Segurança e Proteção de Dados - Elaboramos e documentamos planos estratégicos de segurança e privacidade traduzidos em metas e KPIs que realmente funcionam.

- Gestão de Políticas e Documentações - Elaboramos Políticas de Segurança e documentações sob medida através de um conjunto completo de documentos que cobrem todas as exigências da família ISO.

- GAP Analysis contínuo - Realizamos projetos de GAP Analysis com qualquer framework de segurança existente no mercado, além dos nossos próprios modelos de maturidade desenvolvidos com base em anos de experiência.

- Gestão de Contratos - Temos uma equipe jurídica responsável pela contínua revisão, padronização e adequação de contratos com base em requisitos de segurança pré-definidos para fornecedores e clientes.

- Gestão de Incidentes - Sua empresa consegue identificar e responder rapidamente a eventos indesejados? Nosso escritório está disponível para montar um programa completo de gerenciamento de incidentes e violação de dados pessoais.

- Gestão de Riscos em de Segurança e Privacidade - Desenvolvemos e implementamos um ciclo completo de gestão de riscos com base na ISO 27557. Tenha controle total dos riscos em segurança da sua empresa, priorizando investimentos nos assuntos que realmente importam.

- Segurança em Sistemas e Aplicações - Tenha visão detalhada sobre o nível de risco dos sistemas internos utilizados e recomendações assertivas sobre como reduzí-los, independente do fabricante.

- Conscientização contínua em Segurança e Privacidade - Workshops e treinamentos internos anuais para colaboradores e parceiros através de sessões virtuais ao vivo ou treinamentos de compliance interativos.

Aprimore seu programa de segurança e privacidade através de complementos, chamados de Add-ons:

Programa de adequação completa com a LGPD (Add-on) - Fique em conformidade com a LGPD. Estamos aqui para orientar, planejar, implementar e gerenciar programas completos de privacidade na sua organização.

Gestão de Segurança em Fornecedores (Add-on) - Implementamos e Administramos um programa completo de Segurança em Fornecedores para garantir que estejam em conformidade com os requisitos de segurança da sua organização.

Gestão da Continuidade de Negócios (Add-on) - Elaboramos um PCN completo e detalhado para que sua organização possa responder rapidamente à eventos indesejados e situações de crise.

DPO como Serviço (Add-on) - Possuímos todos os recursos e capacidades técnicas necessárias para assumir o papel de DPO da sua organização, gerenciando um programa completo de privacidade.

Budget Management (Add-on) - Mapeamos recursos financeiros alocados em soluções de segurança e privacidade, identificando overlaps e geramos métricas assertivas para uma distribuição mais equilibrada do capital existente.

Background Checks (Add-on) - Ao investir tempo e recursos em verificações de antecedentes durante a contratação de profissionais, você não está apenas protegendo ativos, mas também construindo uma cultura de responsabilidade e confiança.

SOC Monitoramento (Add-on) - Realizamos o monitoramento da infraestrutura e comportamento de usuários, correlacionanto eventos, gerando alertas e identificando incidentes em tempo real.